题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

如果我使用数据集的全部特征并且能够达到100%的准确率,但在测试集上仅能达到70%左右,这说明模型欠拟合。()

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“如果我使用数据集的全部特征并且能够达到100%的准确率,但在…”相关的问题

更多“如果我使用数据集的全部特征并且能够达到100%的准确率,但在…”相关的问题

A.使用前向特征选择方法

B.使用后向特征排除方法

C.我们先把所有特征都使用,去训练一个模型,得到测试集上的表现.然后我们去掉一个特征,再去训练,用交叉验证看看测试集上的表现.如果表现比原来还要好,我们可以去除这个特征

D.查看相关性表,去除相关性最高的一些特征

A.可以处理高维度的属性,并且不用做特征选择

B.随机森林的预测能力不受多重共线性影响

C.也擅长处理小数据集和低维数据集的分类问题

D.能应对正负样本不平衡问题

A.支持带锁的服务器机箱安全面板保护服务器的本地数据的安全性

B.集成在服务器上的iBMC管理模块可用来监控系统运行状态,并提供远程管理功能

C.单台服务器支持双处理器、最大128个内核,能够最大限度地提高多线程应用的并发执行能力

D.集成了业界标准的统一可扩展固件接口(UEFI),因此能够提高设置、配置和更新效率,并且简化错误处理流程

ize) 方面的信息, 以及参与美国个人的特定养老金计划方面的信息。财富和收入变量都以千美元为单位记录。对于这里的问题, 只使用单身者数据(fsize=1)。

(i)数据集中有多少单身者?

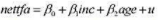

(il)利用OLS估计模型

并以常用格式报告结果。解释斜率系数。斜率估计值有何惊人之处吗?

(iii)第(ii)部分的回归截距有重要意义吗?请解释。

(iv)在1%的显著性水平上,针对H1:β2<1检验H0:β2=1,求出p值。你能拒绝H0吗?

(V)如果你做一个nettfa对inc的简单回归, inc的斜率估计值与第(ii) 部分的估计值有很大不同吗?为什么?

A.对训练集随机采样,在随机采样的数据上建立模型

B.尝试使用在线机器学习算法

C.使用PCA算法减少特征维度

A.网络完全工具的每一个单独组织只能完成其中部分功能,而不能完成全部功能

B.信息安全的基本要素有机秘性完整性、可用性

C.典型的网络攻击步骤为:信息手机,试探寻找突破口实施攻击,消除记录保留访问权限

D.只有得到允许的人才能修改数据,并且能够判别出数据是否已被慕改的是信息安全的可用性

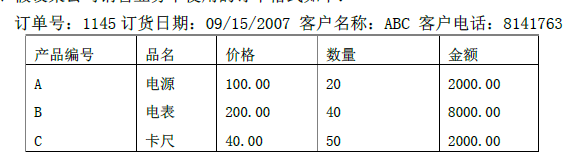

假设某公司销售业务中使用的订单格式如下:公司的业务规定:订单号是唯一的,每张订单对应一个订单号;一张订单可以订购多种产品,每一种产品可以在多个订单中出现;一张订单有一个客户,且一个客户可以有多张订单;每一个产品编号对应一种产品的品名和价格;每一个客户有一个确定的名称和电话号码。试根据上述表格和业务规则设计关系模式:R(订单号,订货日期,客户名称,客户电话,产品编号,品名,价格,数量)试回答下列问题:(1)出R的基本函数依赖集。(2)出R的候选码。(3)判断R最高可达到第几范式?为什么?(4)如果R不属于3NF,请将R分解成3NF模式集